Belarc Advisor est un logiciel qui va vous permettre de générer un rapport complet de votre ordinateur. Vous aurez à votre disposition la liste des logiciels et matériels installés, avec numéros de version ou de série, ainsi que les clés de licence utilisées. De nombreuses autres informations sont présentes, vous pourrez les découvrir en consultant notre article.

Belarc Advisor va également vous apporter des informations sur le niveau de sécurité de votre ordinateur en vous indiquant par exemple s’il manque des correctifs Windows, si votre antivirus est à jour, ou en vous donnant quelques conseils pour le sécuriser davantage.

Le rapport généré par Belarc Advisor pourra être consulté avec votre navigateur internet (la page est générée en local, vos informations ne sont pas transmises sur internet).

Belarc Advisor est mis à disposition gratuitement par son éditeur, mais uniquement dans le cas d’une utilisation personnelle (la version gratuite ne peut pas être utilisée dans le cadre d’une activité commerciale). La version gratuite fonctionne avec de nombreuses versions de Windows, notamment Windows 10 et 11 dans leurs versions 32 et 64 bits.

Dans cet article, nous allons vous présenter comment télécharger et installer le logiciel. Puis nous allons décrire les informations que vous pourrez obtenir dans le rapport.

Dans notre article, nous allons vous décrire comment l’information est restituée dans le rapport, et vous présenter celles qui sont les plus pertinentes et qui pourront vous être utiles.

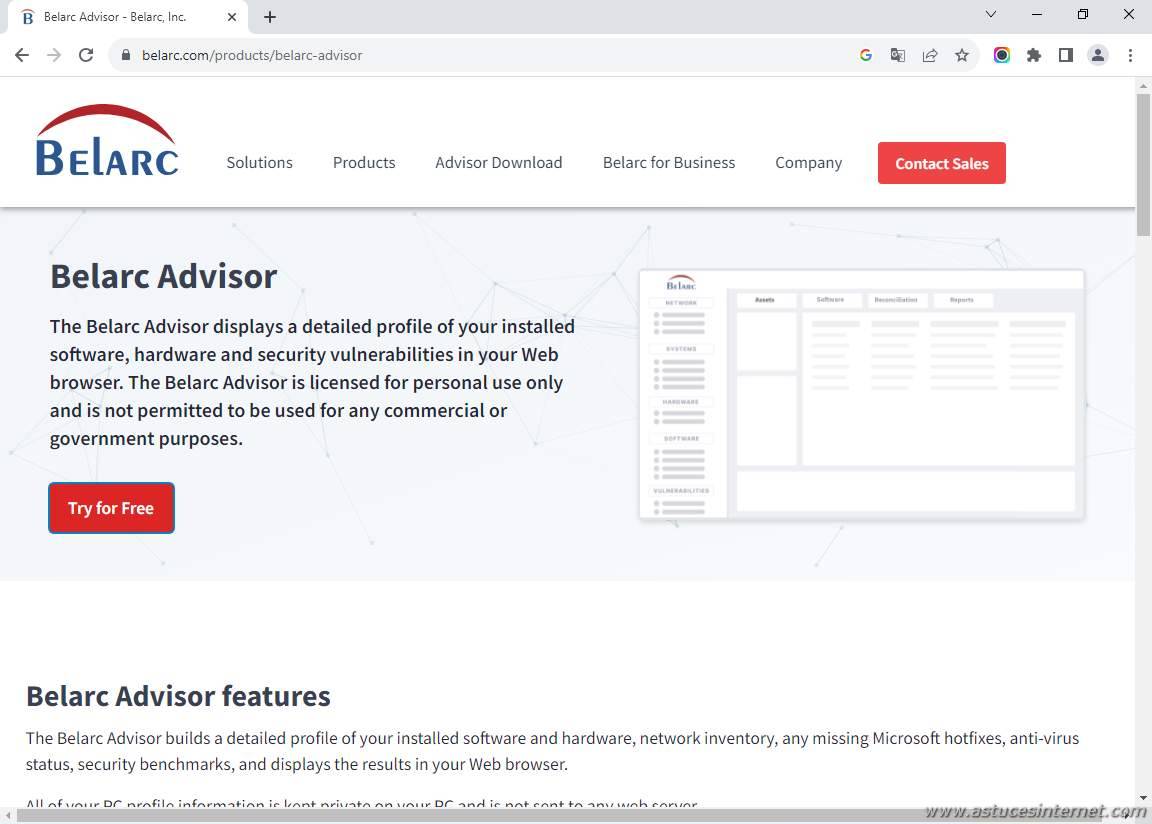

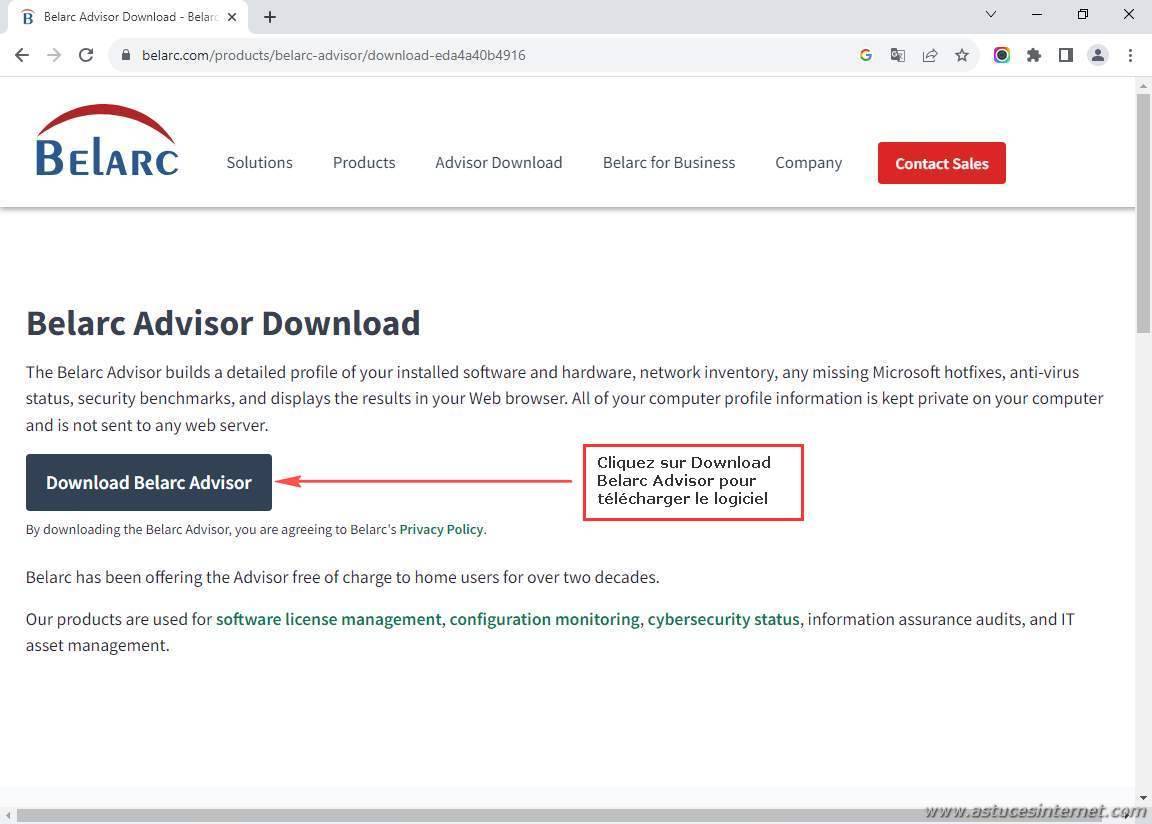

Rendez-vous sur la page officielle de Belarc Advisor : https://www.belarc.com/products/belarc-advisor

Faites défiler la page jusqu’au bouton Download your copy of Belarc Advisor (télécharger une copie de Belarc Advisor).

Cliquez sur le bouton.

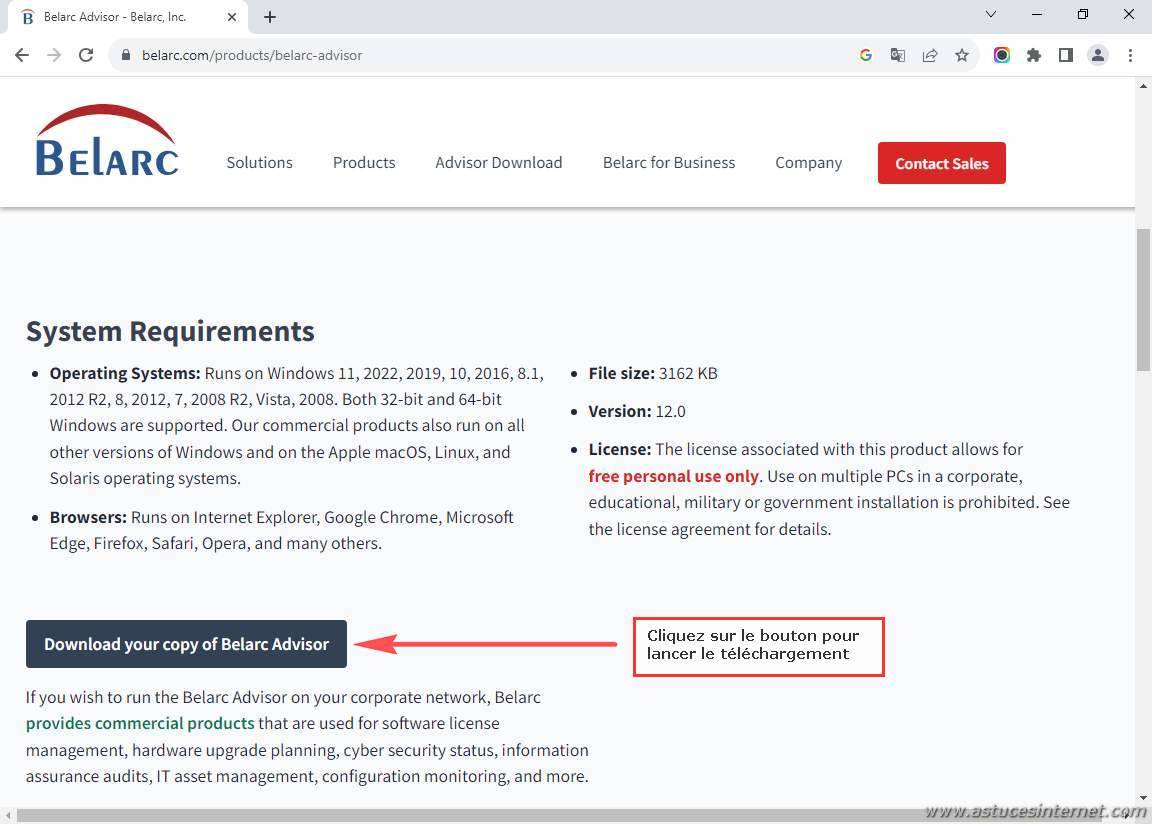

Pour télécharger le logiciel, il est nécessaire de faire une demande en remplissant un formulaire en ligne. Vous devrez indiquer une adresse email, votre prénom et votre nom (ces champs sont obligatoires dans le formulaire).

Cliquez sur Submit (soumettre) pour envoyer le formulaire.

Une fois le formulaire soumis, une page va s’afficher avec un lien de téléchargement. Vous disposerez également d’un email permettant de télécharger le logiciel.

Cliquez sur Download Belarc Advisor (Télécharger Belarc Advisor).

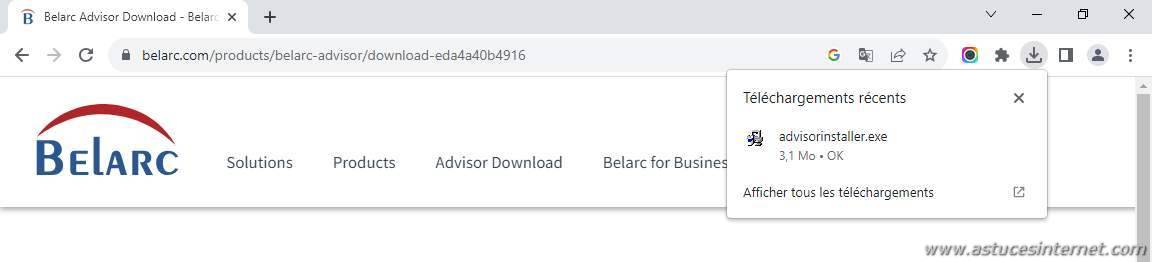

Le téléchargement va se lancer automatiquement.

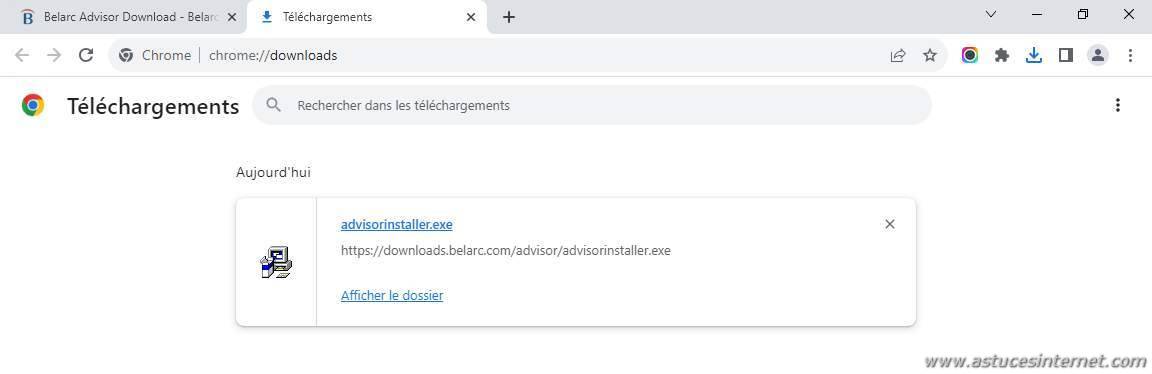

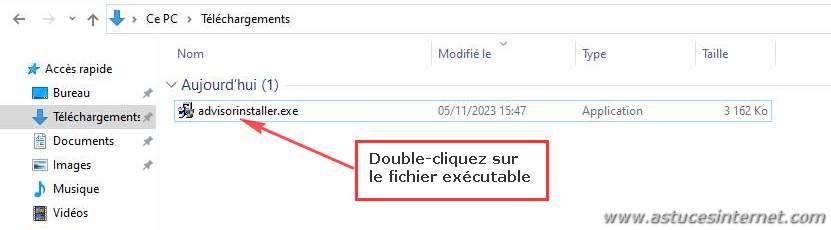

Une fois le téléchargement terminé, le fichier exécutable sera disponible dans le répertoire Téléchargement paramétré dans votre navigateur.

Pour lancer l’installation du logiciel, double-cliquez sur le fichier exécutable.

Aperçu :

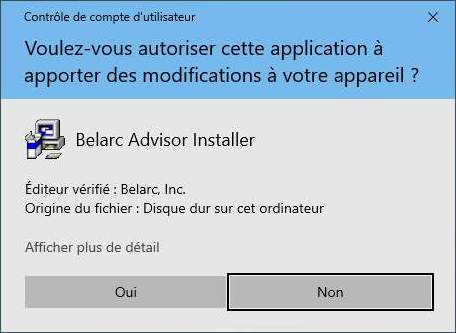

Windows va vous demander, via le contrôle de compte utilisateur, de confirmer que vous souhaitez bien installer le logiciel. Cliquez sur Oui pour poursuivre.

Aperçu :

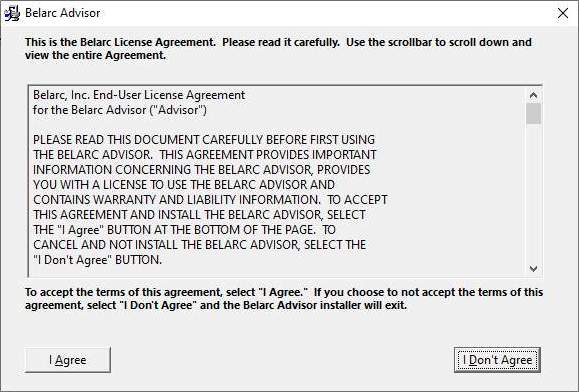

Vous devez accepter les conditions d’utilisation de Belarc Advisor pour pouvoir l’installer. Cliquez sur I Agree (Je suis d’accord).

Aperçu :

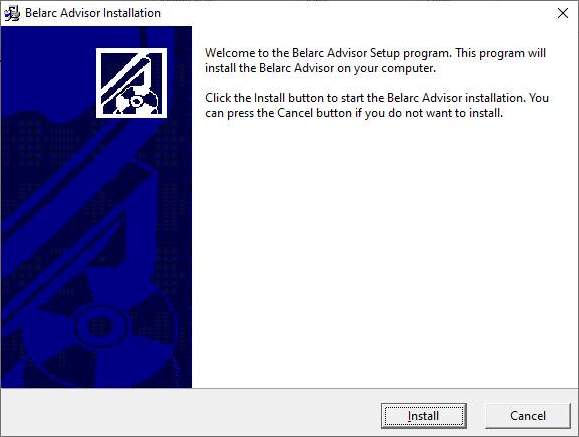

Cliquez sur Install (Installer) pour démarrer le processus d’installation de Belarc Advisor.

Aperçu :

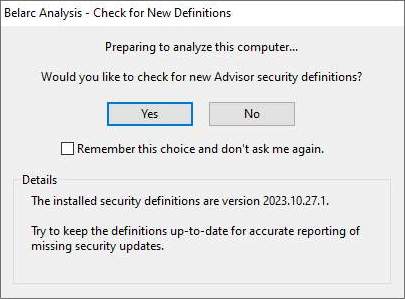

Belarc Advisor utilise des informations de sécurité pour analyser votre ordinateur (c’est le même principe que les antivirus qui utilisent des définitions de virus pour être à jour). Afin que Belarc Advisor vérifie automatiquement l’existence de nouvelles définitions, cliquez sur Yes (Oui). Si vous souhaitez que ce comportement soit conservé à l’avenir, cochez Remember this choice and don’t ask me again (se souvenir de mon choix et ne plus me demander).

Aperçu :

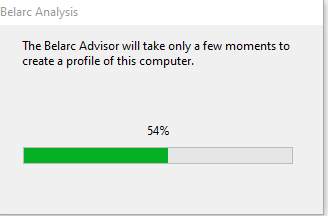

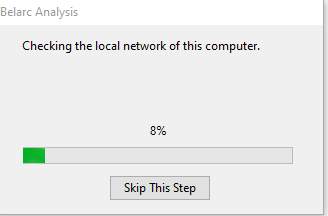

Belarc Advisor va effectuer plusieurs traitements pour générer le rapport. Patientez le temps de l’analyse.

Une fois les différentes analyses terminées, le rapport va s’ouvrir dans votre navigateur.

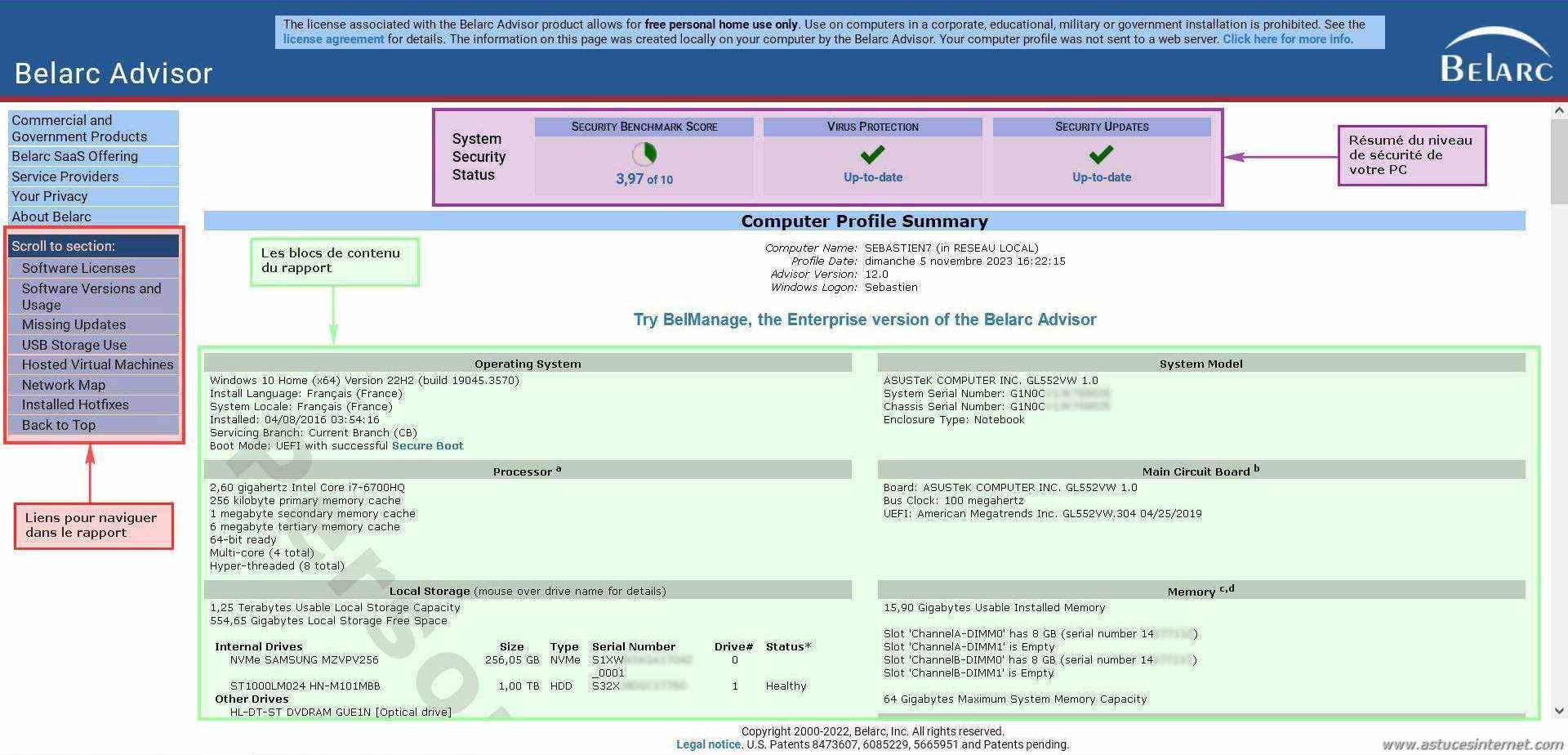

Une fois l’analyse terminée, le rapport de Belarc Advisor va s’ouvrir dans votre navigateur. Les données sont structurées en plusieurs sections. Nous allons décrire ci-dessous le contenu et l’intérêt de chacune des sections disponibles.

A noter : De nombreuses informations mises à dispositions dans ce rapport sont propres à votre ordinateur et doivent, par extension, rester privée. C’est pourquoi vous trouverez de nombreux champs floutés dans les captures d’écran présentées dans cet article.

Aperçu du rapport à l’ouverture (cliquez pour zoomer sur l’image) :

Toutes les informations restituées par Belarc Advisor sont présentées sous forme de blocs. Les blocs (sections) mis à votre disposition sont les suivants :

| Les sections du rapport | Informations restituées par la section | Lien direct vers la description détaillée |

|---|---|---|

| System Security Status | Résumé concernant la sécurité de votre ordinateur | Voir la section |

| Operating System | Système d’exploitation installé sur votre ordinateur | Voir la section |

| System Model | Marque et modèle de votre ordinateur | Voir la section |

| Processor | Votre processeur et ses caractéristiques | Voir la section |

| Main Circuit Board | Informations sur votre carte mère | Voir la section |

| Local Storage | Liste des lecteurs présents (disques durs et lecteurs optiques) | Voir la section |

| Memory | Informations sur les slots mémoires disponibles et sur les barrettes mémoires installées | Voir la section |

| Local Storage Volumes | Volume de stockage sur votre ordinateur (lecteurs logiques) | Voir la section |

| Network Storage volumes | Volume de stockage sur votre réseau local (lecteurs réseaux) | Voir la section |

| Users | Comptes utilisateurs présents sur votre ordinateur | Voir la section |

| Printers | Imprimantes installées (virtuelles ou physiques) | Voir la section |

| Controllers | Liste des contrôleurs de disques | Voir la section |

| Display | Liste de vos périphériques d’affichage | Voir la section |

| Bus Adapters | Liste des contrôleurs de bus présents | Voir la section |

| Multimedia | Liste de vos périphériques multimédia | Voir la section |

| Virus Protection | Etat de votre protection Antivirus | Voir la section |

| Group Policies | Stratégies de groupe | Voir la section |

| Communications | Liste des périphériques et interfaces de communication | Voir la section |

| Other Devices | Autres péripheriques | Voir la section |

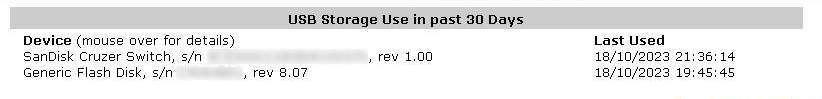

| USB Storage Use in past 30 Days | Périphériques USB utilisés dans les 30 derniers jours | Voir la section |

| Hosted Virtual Machines | Machines virtuelles hébergées sur votre ordinateur | Voir la section |

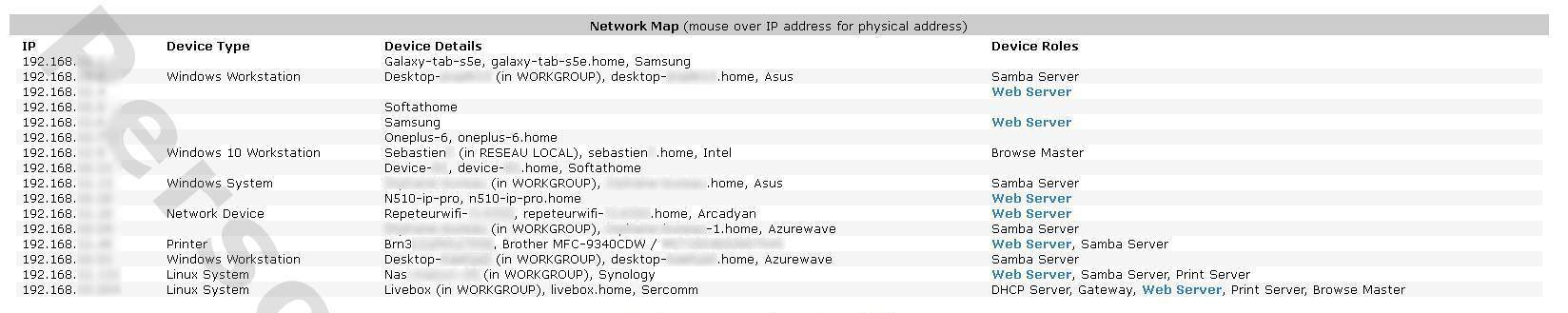

| Network Map | Cartographie de votre réseau local | Voir la section |

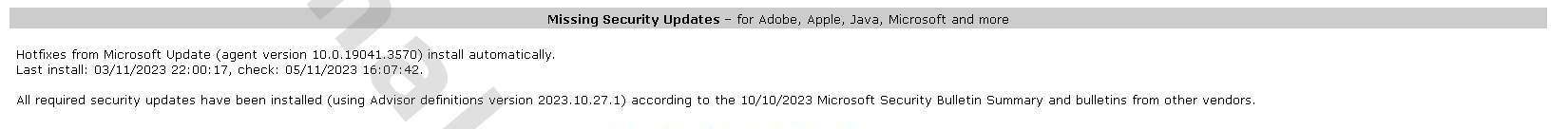

| Missing Security Updates | Mises à jour de sécurité manquantes | Voir la section |

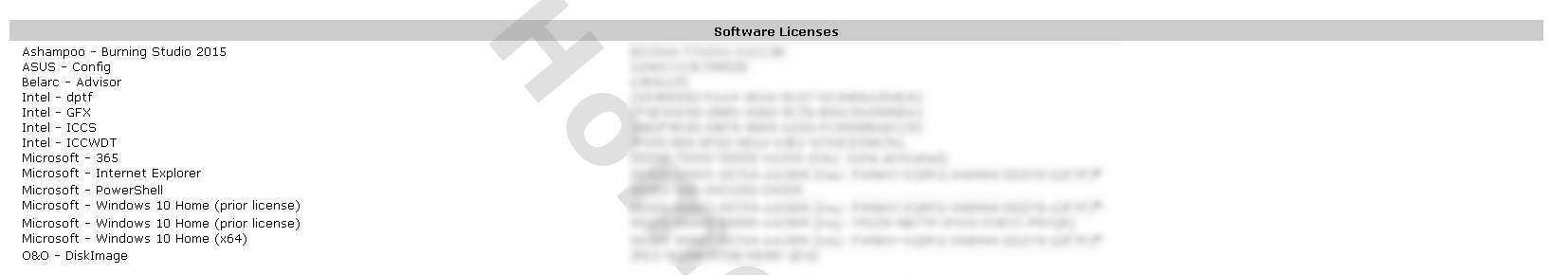

| Software Licenses | Licences de vos logiciels | Voir la section |

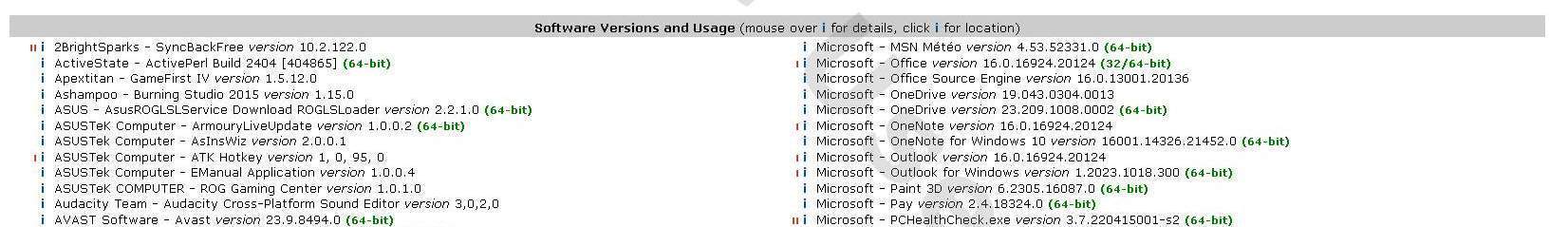

| Software Versions and Usage | Logiciels installés sur votre ordinateur | Voir la section |

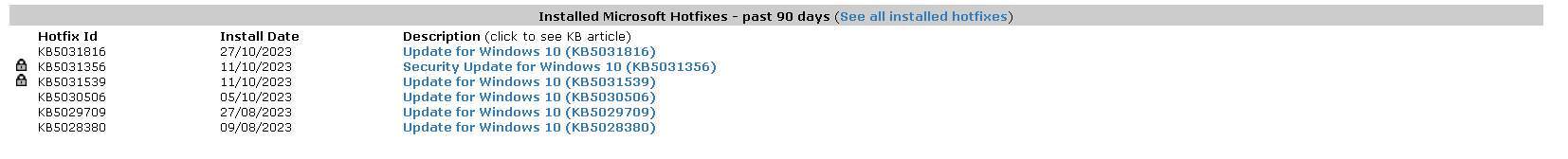

| Installed Microsoft Hotfixes – past 90 days | Mises à jours installées depuis 90 jours | Voir la section |

Le bloc System Security Status présente un résumé du niveau de sécurité de votre ordinateur. Le résultat découle directement de l’analyse réalisé par Belarc Advisor.

Les informations affichées sont :

- Le score obtenu par le benchmark de sécurité

- L’état de la protection antivirus

- L’état des mises à jours de sécurité

Aperçu :

Dans l’exemple ci-dessus, Up-to-date signifie que tout est à jour.

Remarque sur le score du benchmark de sécurité :

Le benchmark lancé est adapté à votre système d’exploitation. Le résultat, compris entre 0 et 10, donne une mesure de la vulnérabilité de votre système aux menaces potentielles. Plus le nombre est élevé, moins votre système est vulnérable.

Ce benchmark va vérifier de nombreux paramètres qui pourraient présenter d’éventuels problèmes de sécurité sur votre ordinateur. Le mot « éventuel » est important car l’objectif est de lister des éléments qui pourraient être exploités pour altérer la sécurité de votre ordinateur. Tout ce qui est listé dans le rapport d’audit ne doit pas nécessairement être considéré comme des problèmes à corriger, il s’agit juste d’éléments qui peuvent plus ou moins impacter le niveau de sécurité de votre ordinateur.

A noter : Le benchmark est basé sur un protocole de test créé pour évaluer la sécurité d’ordinateurs du département américain de la défense (DoD). Inutile de viser les 10/10 avec votre ordinateur personnel.

Des captures d’écran et des informations sur ce benchmark sont disponibles à la fin de notre article.

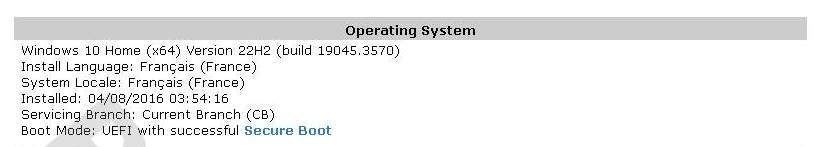

Cette section affiche des informations sur le système d’exploitation installé sur votre ordinateur.

Aperçu :

Dans l’exemple ci-dessus, l’ordinateur analysé tourne avec Windows 10 édition familiale en 64 bits. Il a été installé en français en août 2016 et la dernière version majeure de Windows 10 22H2 a été installée. On peut voir également que le PC démarre en mode UEFI avec Secure Boot.

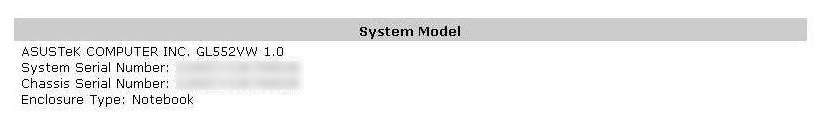

Cette section affiche des informations sur le modèle de votre ordinateur (la référence commerciale).

Aperçu :

Dans l’exemple ci-dessus, l’ordinateur analysé est un ordinateur portable de marque Asus, modèle GL552VW. les numéros de série du système et du châssis sont également présents.

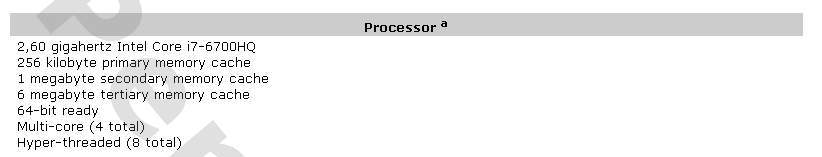

Cette section vous donne des informations sur le processeur installé dans votre ordinateur.

Aperçu :

Vous pourrez trouver le modèle de processeur, la taille de ses différents caches mémoires et le nombre de cœurs présents. Dans l’exemple ci-dessus, nous sommes en présence d’un processeur Intel Core i7-6700HQ avec 4 cœurs physiques en hyper-threading (8 cœurs au total).

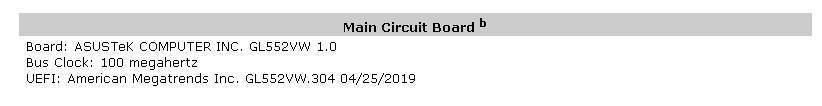

Cette section donne des informations sur votre carte mère.

Aperçu :

Dans l’exemple ci-dessus, on peut voir que l’ordinateur dispose d’une carte mère Asus dont le bus tourne à 100 Mhz et dont la version du BIOS UEFI de marque American Megatrends date de 2019.

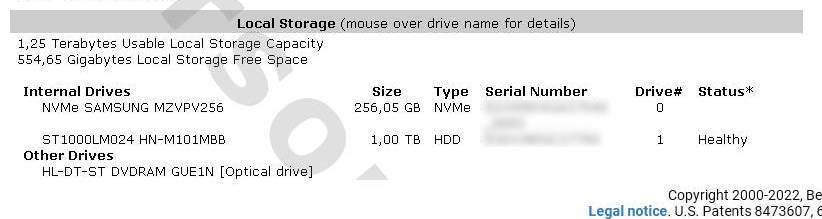

Cette section liste les lecteurs présents sur votre ordinateur. Cela concerne le stockage (vos disques durs) et les lecteurs optiques (DVD, Graveurs, etc.)

Vous disposerez également d’une indication sur l’espace de stockage complet de votre ordinateur, et de l’espace disponible.

Aperçu :

Dans l’exemple ci-dessus, l’ordinateur dispose de deux disques de stockage :

Un disque de type NVMe de 256 GB et un second disque de 1 TB (format HDD : Disque dur classique) dont l’état SMART est considéré comme sain (Healthy).

Un graveur de DVD est également installé sur la machine.

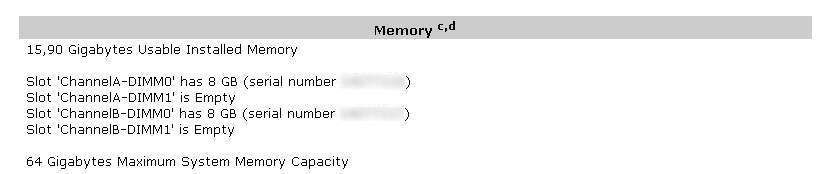

Cette section donne la liste des barrettes mémoires installées sur votre ordinateur.

Aperçu :

Dans l’exemple ci-dessus, deux barrettes mémoires de 8 GB sont installées, soit un total de 16 GB (15.9 GB) de mémoire utilisable.

Il est indiqué également que deux slots vides sont présents, et que le système peut supporter un maximum de 64 GB de RAM.

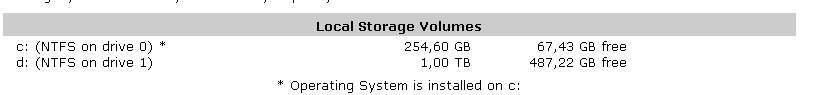

Cette section donne la liste des lecteurs logiques de stockage présents sur votre ordinateur.

Aperçu :

Dans l’exemple ci-dessus, deux lecteurs sont présents : Le lecteur C (le disque système) et le lecteur D. La taille de chaque volume, ainsi que son espace disponible, sont indiqués. Les deux disques sont formatés en NTFS.

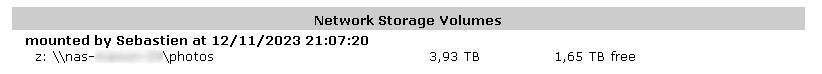

Cette section liste les lecteurs réseaux que vous avez connectés sur votre ordinateur.

Dans l’exemple ci-dessus, on peut voir qu’un répertoire photo, situé sur un NAS a été monté en tant que lecteur Z, qu’il fait 3.93 TB de taille totale et qu’il reste 1.65 TB d’espace disponible.

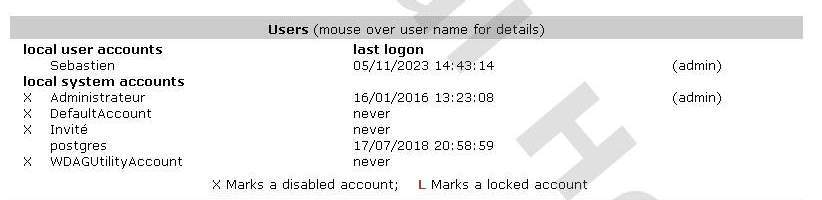

Cette section donne la liste des comptes utilisateurs de votre ordinateur.

Vous pourrez voir les comptes utilisateurs, les comptes systèmes, leurs droits (admin ou non) ainsi que la dernière date de connexion. Les comptes désactivés sont marqués par un X, les comptes verrouillés par un L.

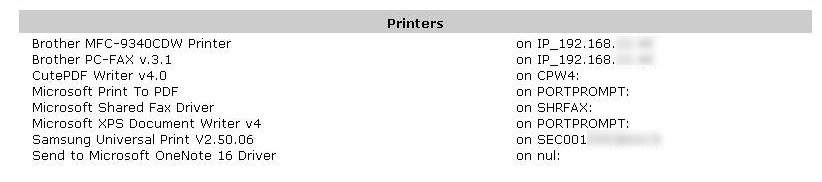

Cette section liste toutes les imprimantes disponibles sur votre ordinateur. Ces imprimantes peuvent être réelles ou virtuelles.

Aperçu :

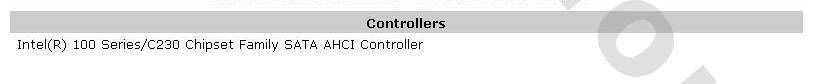

Cette section liste les contrôleurs de disques installés sur votre ordinateur.

Aperçu :

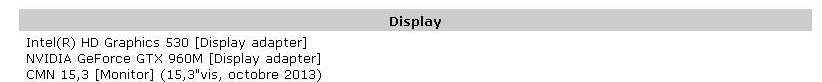

Cette section donne la liste du matériel gérant l’affichage sur votre ordinateur. Cela contient les cartes graphiques ou encore les moniteurs.

Aperçu :

Dans l’exemple ci-dessus, on peut voir que l’ordinateur dispose de deux cartes graphiques, une GeForce GTX 960M et une puce Intel HD Graphics 530 intégrée au processeur Intel. L’écran du PC est de 15.3 pouces.

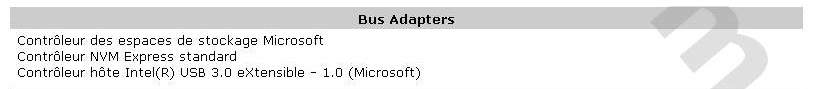

Cette section liste les contrôleurs de BUS présents sur votre ordinateur.

Aperçu :

Dans l’exemple ci-dessus, l’ordinateur dispose d’un contrôleur de disque standard, d’un contrôleur NVME et d’un contrôleur USB 3.0.

Cette section liste le matériel audio de votre ordinateur.

Aperçu :

Dans l’exemple ci-dessus, on peut voir que l’ordinateur a deux cartes sons : Un chipset sonore Conexant SmartAudio HD et un chipset audio Intel.

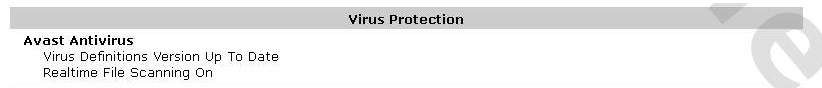

Cette section donne des informations sur votre protection Antivirus. Vous trouverez le nom de l’antivirus installé et si ce dernier est à jour.

Aperçu :

Cette section vous renseigne sur l’utilisation d’une stratégie de groupe sur votre ordinateur. Une stratégie de groupe permet à l’administrateur de contrôler et verrouiller certains paramètres de votre ordinateur. Cela concerne principalement les ordinateurs en entreprise. Pour en savoir plus sur les stratégie de groupe, vous pouvez voir cette page : Stratégie de groupe (Wikipedia)

Aperçu :

Dans l’exemple ci-dessus, aucune stratégie de groupe n’a été définie.

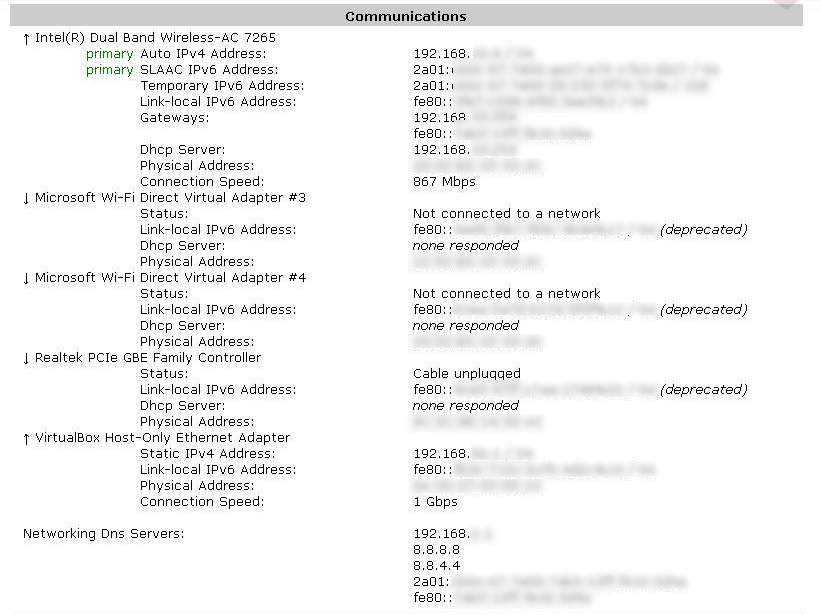

Cette section liste toutes les interfaces réseaux présentes sur votre ordinateur. Cela comprend les cartes réseaux filaires (RJ45), les cartes réseaux WI-FI, les cartes réseaux virtuelles, etc.

Pour chaque interface, vous pourrez voir les adresses IP (IPV4, IPV6), les adresses MAC, le statut de connexion et la vitesse.

Vous pourrez également visualiser les adresses des serveurs DNS utilisés sur votre ordinateur.

Aperçu :

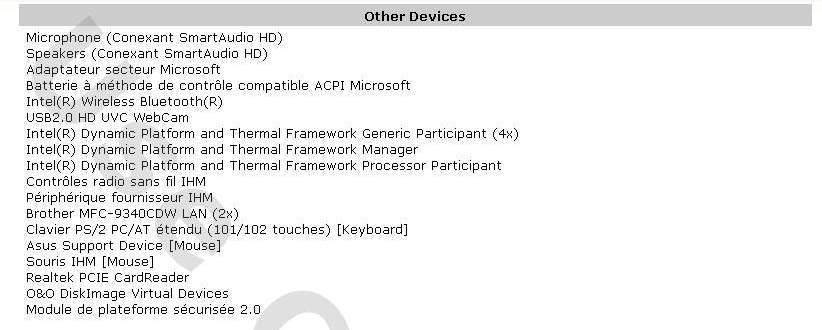

Cette section liste tout le matériel installé sur votre ordinateur (et qui n’a pas été listé dans une section précédente).

Aperçu :

Cette section affiche tous les périphériques USB qui ont été connectés à votre ordinateur dans les 30 derniers jours. Vous disposerez de son nom, du numéro de série et de la date de connexion.

Aperçu :

Cette section donne la liste des machines virtuelles présentes sur votre ordinateur.

Aperçu :

Dans l’exemple ci-dessus, aucune machine virtuelle n’est présente.

Cette section restitue une cartographie complète de votre réseau local. Vous pourrez disposer de la liste de tous les périphériques connectés à votre réseau, l’adresse IP utilisée, le type d’appareil ainsi qu’un descriptif.

Aperçu :

Cette section va lister toutes les mises à jour de sécurité qui n’ont pas été appliquées sur votre ordinateur.

Aperçu :

Dans l’exemple ci-dessus, toutes les mises à jours ont été installées. La dernière installation date du 03/11/2023.

Exemple de rapport avec des mises à jours manquantes :

Dans l’exemple ci-dessus, la dernière mise à jour de l’ordinateur date du 09/09/2023. Lors de la vérification faite le 05/11/2023, trois correctifs de sécurités sont disponibles (dont 2 critiques).

Cette section va lister les logiciels pour lesquels une clé de licence est présente en base de registre. Elle vous permettra de les récupérer en cas de besoin.

Aperçu :

Cette section regroupe toutes les applications / logiciels installés sur votre ordinateur. Vous pourrez également voir la version installée et distinguer les applications 32 et 64 bits.

Aperçu :

Cette section affiche les mises à jour de sécurité installées sur votre ordinateur dans les 90 derniers jours. Un lien contenant de l’information est présent pour chaque correctif.

Aperçu :

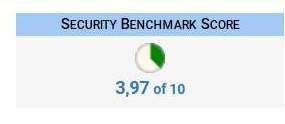

Plus haut dans l’article, nous avons évoqué la mise à disposition par Belarc Advisor d’un score de sécurité qui découle d’un Benchmark réalisé sur votre ordinateur.

Aperçu du bloc de résultat :

A noter : Un clic sur le bloc de résultat va ouvrir le rapport d’audit.

Il est important de préciser que ce Benchmark, adapté à votre version de Windows, a été créé pour analyser des ordinateurs du parc informatique du département de la défense américaine (DoD). Il s’agit dont de protocoles de tests très avancés qui dépassent les exigences de sécurité qu’on pourrait attendre d’un ordinateur personnel.

Le score est à relativiser au regard du niveau de sécurité attendu entre un PC professionnel qui travaille avec des données potentiellement très sensibles, versus votre PC personnel.

Nous allons regarder ensemble les préconisations faite par le rapport d’audit et en analyser quelques unes.

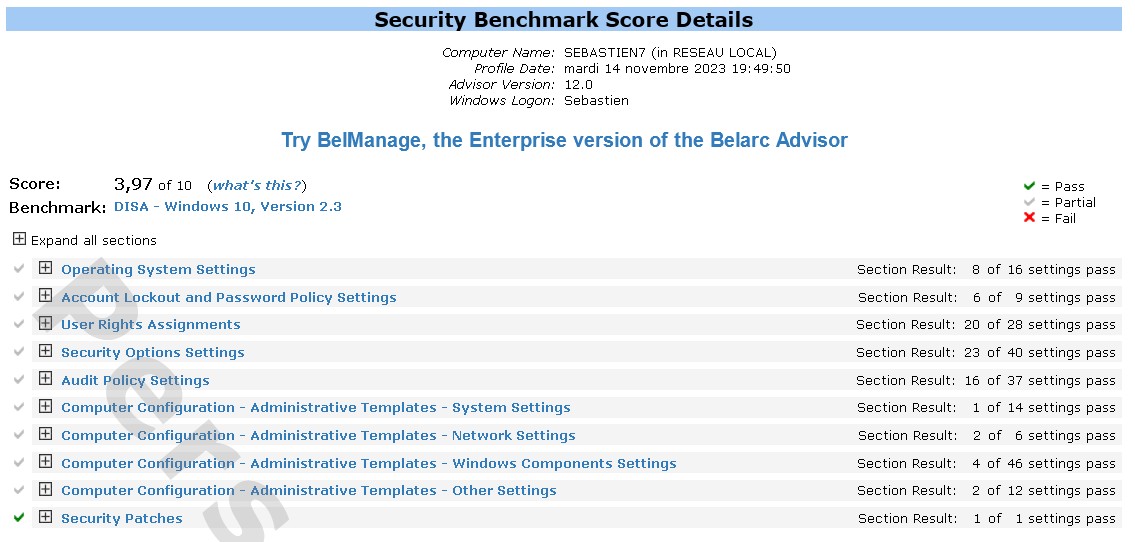

Aperçu du rapport d’audit (rapport ouvert après un clic sur le score obtenu) :

Dans la capture ci-dessus, on peut voir que le Benchmark pour Windows 10 a été réalisé, et qu’un score de 3.97 /10 a été obtenu. Sur les 10 groupes de tests, un seul est validé, les 9 autres sont partiellement validés. Il faut noter que cet ordinateur respecte la majorité des préconisations faites par Windows pour un ordinateur personnel.

Chaque ligne regroupe plusieurs tests. Pour voir le détail, cliquez sur le + devant la ligne qui vous intéresse.

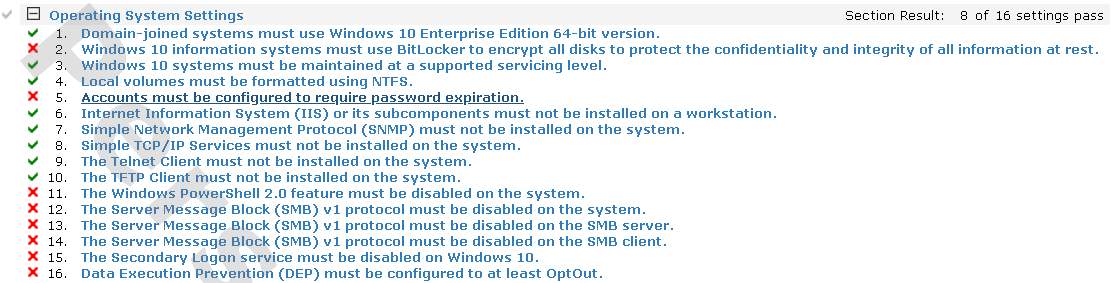

Ouvrons la ligne Operating System Settings et regardons pourquoi nous avons juste 8 tests réussis sur les 16 que compte ce groupe.

Analysons les tests en échecs (les croix rouges) :

- Test 2 : Bitlocker n’est pas utilisé pour crypter les disques durs.

- Test 5 : Les mots de passes n’ont pas de date d’expiration.

- Test 11 : PowerShell 2.0 est activé sur l’ordinateur

- Test 12, 13 et 14 : Le protocole SMB V1 est actif.

- Test 15 : Le service d’ouverture de session secondaire n’est pas désactivé.

- Test 16 : La prévention des données (DEP) est activé uniquement pour Windows et pas pour toutes les applications.

Maintenant, remettons ces résultats dans le contexte de l’ordinateur analysé (un PC personnel) :

- Le disque dur n’est pas crypté par choix personnel. Il ne contient pas d’informations sensibles, et en cas de perte du mot de passe, les données cryptées seraient irrécupérables.

- Les mots de passe n’ont pas d’expiration. Cette stratégie de groupe n’a pas d’intérêt sur un PC personnel. Inutile de changer de mot de passe tous les 3 mois sur son PC personnel.

- Powershell 2.0 sera utilisé si les scripts lancés sur le PC ne peuvent pas être lancés par des versions de powershell plus récentes. Il s’agit là de conserver une retro comptabilité sur d’anciens scripts.

- Le protocole SMB1 est ancien, mais dans le cas du PC analysé, il est indispensable pour se connecter à un ancien NAS qui ne supporte que ce protocole.

- Le service d’ouverture de session secondaire permet de lancer plusieurs sessions utilisateur sur un même ordinateur. Pratique si le PC est utilisé par plusieurs membres de votre famille.

- Le service DEP est activé pour Windows et pas pour toutes les applications. C’est le paramètre par défaut car lorsque DEP est activé sur toutes les applications, il pourrait provoquer la fermeture d’applications qui ne respectent pas ses propres critères, même s’il n’y a pas de problème (faux positif).

Au final, les résultats des tests non validés s’expliquent par l’utilisation qui est faite de l’ordinateur. Voila pourquoi il est impossible d’avoir un 10/10 comme objectif.

Nous n’allons pas détailler l’intégralité du rapport d’audit. L’objectif de ce paragraphe était simplement de montrer qu’il était nécessaire de relativiser le résultat obtenu. Après, libre à vous d’appliquer les recommandations de Belarc, si vous savez ce que vous faites.